Subject: Actualités

Après accord du Comité d’Orientation d’Objectif Fibre qui a constaté la convergence des objectifs poursuivis, la FIRIP devient officiellement membre d’Objectif fibre à compter du 24 février 2017.

Créé en 2009, par les quatre grandes organisations représentatives de la filière de la fibre optique (FFIE, FFTélécoms, FIEEC et SERCE), Objectif fibre est une initiative interprofessionnelle qui atteste de la capacité de mobilisation de toute une filière nationale, afin de permettre le déploiement massif et industrialisé de la fibre optique.

Glossaire :

- FIRIP : Fédération des Industriels des Réseaux d’Initiative publique ;

- FFIE : Fédération française des entreprises de génie électrique ;

- FFTélécoms : Fédération Française des Télécoms ;

- FIEEC : Fédération des Industries Électriques, Électroniques et de Communication ;

- SERCE : Syndicat des entreprises de génie électrique et climatique.

Subject: Actualités

Surfer sur Internet peut présenter certains risques. Il est important de rester vigilant, notamment dans l’utilisation des mots de passe.

Année après année, nous utilisons de plus en plus de services sur Internet (courriers électroniques, réseaux sociaux, réservations, e-commerce, consultation de comptes bancaires…) contenant des informations confidentielles. Ces services, dans la majorité des cas, nécessitent une inscription préalable au moyen d’un identifiant et d’un mot de passe. Trop souvent, nous commettons l’erreur d’utiliser des mots de passe soient trop simples soient identiques, voire les deux cumulés. Une étude de 2016 de l’éditeur Keeper Security révèle que les mots de passe les plus simples sont encore trop souvent ceux qui sont les plus utilisés par les internautes dans le monde…

Pourquoi renforcer la sécurité de ses mots de passe ?

En surfant sur internet et en interagissant avec les nombreuses applications qui y sont offertes, nous laissons des traces, volontairement ou non. Une personne mal intentionnée peut aisément accéder à nos données personnelles si nous ne respectons pas quelques règles simples.

L’ erreur la plus répandue consiste à utiliser des mots de passe basiques :

- le prénom d’une personne proche, d’une idole, d’un animal de compagnie ou d’un lieu affectif ;

- une suite de caractères « 123456 », « azerty », « 111111 » ;

- Sa date de naissance ou celle d’un proche ;

- Des mots ou expression simples tels que « motdepasse ».

Ces mots de passe sont systématiquement utilisés par les pirates sur internet. Pour peu que des informations personnelles soient partagées sur les réseaux sociaux (liens affectifs, animaux de compagnie…), quelques essais peuvent suffire à aboutir au piratage d’un compte (réseau social, email…), voire à la modification de son mot de passe, entrainant l’incapacité pour la personne victime de ce piratage d’accéder à ce service. Si ce même mot de passe est utilisé sur d’autres services, l’utilisateur court le risque de voir tous ces services eux-mêmes piratés.

Qu’est-ce qu’un bon mot de passe ?

L’Agence Nationale de la Sécurité des Systèmes d’Information (ANSSI) estime que la robustesse d’un mot de passe (sa capacité à résister à une attaque) dépend d’abord de sa complexité et de sa longueur. Ainsi, un mot de passe constitué de minuscules, majuscules, caractères spéciaux et chiffres est techniquement plus difficile à découvrir qu’un mot de passe constitué uniquement de minuscules. L’ANSSI recommande que la longueur des mots de passe soit d’au moins 10 caractères.

Comment créer un bon mot de passe ?

L’ANSSI propose différents moyens mnémotechniques pour créer retenir facilement des mots de passe forts :

La méthode phonétique

Cette méthode consiste à se servir des sons de chaque syllabe pour fabriquer une phrase facile à retenir. Par exemple, la phrase « Cet été je pars à la mer » deviendra “7éTJEP@RSaL@MR”.

La méthode des premières lettres

Cette méthode consiste à garder les premières lettres d’une phrase (citation, paroles d’une chanson…) en veillant à ne pas utiliser que des minuscules. Par exemple : « il ne faut pas mettre la charrue avant les bœufs » donnera : “infpmlC@Lb”.

8 recommandations minimales préconisées par l’ANSSI pour se protéger

L’Agence Nationale de la Sécurité des Systèmes d’Information (ANSSI) estime que les recommandations suivantes doivent être appliquées systématiquement, quel que soit le contexte (personnel ou professionnel) :

- Utiliser un mot de passe différent pour s’authentifier auprès de systèmes distincts. En particulier, il faut proscrire impérativement l’utilisation d’un même mot de passe pour sa messagerie professionnelle et personnelle.

- Choisir un mot de passe qui ne soit pas lié à son identité (mot de passe composé d’un nom de société, d’une date de naissance, d’un prénom…).

- Ne jamais demander à un tiers de créer pour soi un mot de passe.

- Modifier systématiquement et au plus tôt les mots de passe par défaut lorsque les systèmes en contiennent.

- Renouveler ses mots de passe avec une fréquence raisonnable. Une fréquence de 90 jours est un bon compromis pour les systèmes contenant des données sensibles.

- Ne jamais stocker de mots de passe dans un fichier sur un poste informatique particulièrement exposé au risque (exemple : en ligne sur internet), encore moins sur un papier facilement accessible.

- Ne jamais envoyer ses propres mots de passe sur sa messagerie personnelle.

- Configurer les logiciels, y compris son navigateur web afin qu’ils ne se « souviennent pas » pas des mots de passe choisis.

Pour aller plus loin :

Module de formation sur les mots de passe

Sources : ANSSI et Portail de la sécurité informatique

Subject: Actualités

Michel Combot était l’invité de la table ronde sur les besoins de connectivité des TPE-PME françaises. Il a rappelé l’investissement record des opérateurs en 2016 dans les réseaux mobiles malgré les contraintes fiscales.

Le Directeur général de la Fédération Française des Télécoms est intervenu à la table ronde sur “les besoins spécifiques de connectivité des TPE-PME dans les territoires français”.

Il a notamment rappelé que les opérateurs télécoms sont déjà présents sur le terrain pour accompagner les TPE et PME dans leur transition numérique et qu’il s’agit bien “d’un défi collectif pour aider les entreprises à mieux comprendre les différentes offres de connectivité du marché”. Ce fut aussi l’occasion de rappeler le montant record de l’investissement des opérateurs télécoms en 2016, avec 8 milliards d’euros investis chaque année, et cela, malgré des contraintes fiscales toujours plus fortes.

La conférence annuelle du Groupe d’échange entre l’Arcep, les collectivités territoriales et les opérateurs (GRACO) avait pour thème cette année les défis de la transition numérique des TPE-PME. Elle vient introduire l’année de travail et rassemble environ 300 personnes concernées par le numérique : élus nationaux et locaux, représentants des collectivités territoriales, du gouvernement, services de l’État, entreprises et opérateurs du secteur des communications électroniques. Elle est aussi l’occasion de faire le point sur les chantiers de l’année et ceux à venir.

Pour revoir le replay #GRACO2017, cliquez ici : http://streaming.arcep.fr/

1. De gauche à droite :

– Pierre-Jean BENGHOZI, Membre du collège de l’ARCEP et animateur de la table-ronde

– Michel COMBOT, Directeur général de la Fédération Française des Télécoms

– Luc BELOT, Député de Maine-et-Loire

– Yann de PRINCE, Président de KOSC Telecom

– Pascal CAUMONT, Directeur technique d’ADISTA

– Marie PRAT, Co-présidente de la Commission Innovation et Économie Numérique de la CGPME, vice-présidente de CINOV-IT

2. Sébastien SORIANO, Président de l’Autorité de Régulation des Communications Électroniques et des Postes (ARCEP)

3. Jean-Michel BAYLET, Ministre de l’Aménagement du Territoire, de la Ruralité et des Collectivités Territoriales

4. Axelle LEMAIRE, Secrétaire d’État auprès du Ministre de l’Économie et des Finances, chargée du Numérique et de l’Innovation

Subject: Actualités

On reçoit parfois sur son téléphone des SMS de type « salut, c’est moi… rappelle-moi au 0899… » ou des notifications de gains à des loteries. Pour vous protéger, un seul réflexe : 33700.

Ce qu’il faut savoir sur le Spam

Les opérateurs ont engagé la lutte contre le spam qui est une pratique qu’ils réprouvent, qui constitue une nuisance pour leurs clients et une insatisfaction potentielle et parce qu’il est de leur responsabilité sociale d’entreprise en tant qu’acteur économique de veiller à lutter contre ce type de pratiques frauduleuses.

Le spam sur téléphone mobile est un phénomène heureusement limité, pour une raison simple : l’expéditeur de SMS doit payer chaque message expédié contrairement à l’envoi de mail qui est gratuit.Rentabiliser l’envoi en masse de SMS est donc plus aléatoire, même si le phénomène a pris de l’ampleur à partir de 2008.

Tous les SMS commerciaux ou d’information ne sont pas des spams :

Exemples :

- un message de son opérateur relatif aux services ou aux offres de téléphonie mobile ;

- un SMS informant qu’il a reçu un message sur son répondeur, un message sollicité par son destinataire ;

- une confirmation d’une réservation, effectuée par téléphone mobile ;

- un message envoyé par une société à qui le destinataire a déjà acheté des offres analogues ou à qui il a donné son accord pour la réception de messages de ce type.

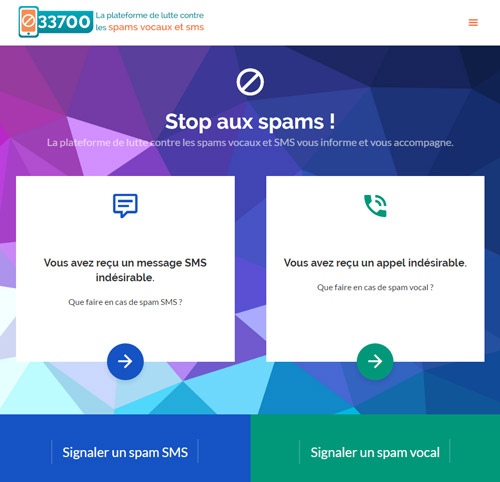

Ces messages doivent indiquer l’identité de la société et le client doit pouvoir exercer son droit d’opposition en envoyant stop pour ne plus recevoir de nouveaux messages. que le message comporte bien l’identité de la société expéditrice et permette de refuser de nouveaux envois.

L’opérateur ne peut pas savoir a priori qu’un SMS est un spam :

- légalement (en vertu de l’article L32-1 II 5° du CPCE) les opérateurs ne peuvent pas contrôler les contenus des SMS : ils sont soumis au respect du secret des correspondances et ont une obligation de neutralité envers les contenus des messages transmis ;

- le destinataire du message peut avoir délibérément accepté (opt-in) d’être prospecté (par e-mail, SMS, MMS…) ou est sollicité pour des services analogues à des services qu’il a déjà utilisés.

Les opérateurs ont inclus des clauses permettant de lutter contre le spam dans leurs contrats avec les éditeurs de services.

Ceux-ci doivent d’abord recueillir l’accord du destinataire avant de lui envoyer un message, ou lui proposer un produit ou service analogue à un précédemment acquis auprès de lui par le destinataire. Ils doivent s’identifier auprès des destinataires qui utilisent la fonction « contact ». Ils doivent stopper l’envoi de messages si le destinataire utilise la fonction « stop ». Les éditeurs doivent respecter ces règles, sous peine de s’exposer à des sanctions par l’opérateur pouvant aller jusqu’à la suspension, voir la résiliation de leur contrat.

Le spam (sur mobile ou sur Internet) est interdit dans l’Union européenne, à l’inverse des États-Unis.

En France, la loi pour la confiance en l’économie numérique de 2004 (LCEN n°2004-575 du 21 juin 2004) interdit la prospection par e-mail ou SMS, sans l’accord préalable du destinataire (règle de l’opt-in), sauf :

- si le destinataire du message a donné son accord ;

- ou si le client est sollicité pour une offre analogue à une offre qu’il a déjà achetée.

Par exemple, suite à la commande d’un service par SMS (logo, sonnerie, …), l’éditeur est autorisé à envoyer à nouveau des SMS de relance ou de publicité sur des services analogues. Ces messages ne sont pas donc du spam, au regard des dispositions législatives.

Les opérateurs invitent les clients touchés par des SMS jugés litigieux à signaler ces envois sur la plateforme 33700, en complément des fonctions « stop » et « contact ».

Tout abus comme la poursuite des envois de spams en dépit de l’utilisation de la fonction « stop » intéresse également les opérateurs mobiles.

Ne jamais laisser son numéro de mobile dans des questionnaires commerciaux si l’on ne veut pas être sollicité ensuite par des messages qui peuvent être perçus comme trop fréquents ou désagréables mais ne sont pas pour autant illégaux.

Et une évidence : le Père Noël n’existe pas… : se méfier des messages trop beaux pour être vrais.

Comment reconnaît-on un spam ?

Il est envoyé à des numéros de mobiles par composition de numéros automatique ou a des numéros de téléphone recueillis de façon irrégulière.

Par exemple :

- si le destinataire a refusé que son numéro de mobile soit communiqué à des tiers et s’il reçoit malgré tout des messages de sociétés qu’il ne connaît pas. Il est envoyé sans l’accord du destinataire et pour une offre différente de celle déjà achetée.

- un message proposant de participer à un jeu alors que le destinataire a acheté une sonnerie pour son mobile sur un site web. Le message ne permet pas d’identifier l’expéditeur (cf. fonction « contact »). Il ne permet pas de demander à l’expéditeur de stopper ses envois (cf. fonction « stop »).

Que peut faire l’utilisateur pour lutter contre le spam ?

Les fonctions STOP et CONTACT sur les offres SMS+ existent depuis 2003.

Il peut répondre à l’expéditeur de spam par le mot-clé « STOP » (prix d’un SMS normal). L’émetteur du SMS doit alors lui adresser un SMS lui confirmant qu’il a bien pris en compte sa demande, supprimer ses coordonnées de son fichier et cesser de lui adresser des SMS.

Il peut demander le nom et les coordonnées de l’éditeur en répondant à l’expéditeur du spam par le mot clé « CONTACT » (prix d’un SMS normal) : l’éditeur a l’obligation d’envoyer un message avec ses coordonnées.

L’utilisateur peut dénoncer tout abus, dans un premier temps, au service client de son opérateur, et si la situation l’exige, à la CNIL.

Le 33700 : pour lutter efficacement contre ces pratiques frauduleuses qui alourdissent les factures et nuisent à la confiance des consommateurs, les opérateurs télécoms, en concertation avec le Gouvernement, les éditeurs de services et les hébergeurs, ont lancé un dispositif d’alerte permettant aux consommateurs de signaler ces SMS abusifs : le 33700, numéro unique à 5 chiffres facilement mémorisable.

L’avantage pour les utilisateurs de mobiles est la simplicité du signalement : le transfert immédiat du SMS abusif vers une plate-forme multi-opérateurs dédiée.

Ce dispositif de signalement, par SMS, est pleinement opérationnel depuis le 15 novembre 2008 et fonctionne de la façon suivante : Il vise les SMS proposant de rappeler un numéro surtaxé, qui n’a visiblement d’autre but que d’enrichir un éditeur indélicat, sans contrepartie pour les consommateurs.

- Première étape : la personne qui soupçonne une arnaque transfère le message par SMS au 33700 ;

- Deuxième étape : la plate-forme du 33700 adresse à cette personne un accusé de réception pour la remercier de son alerte et l’inviter à compléter son signalement, le cas échéant ;

- Troisième étape : sur la base des signalements recueillis et dès lors que l’abus est établi, les opérateurs prévenus par la plate-forme du 33700 en tirent le plus rapidement possible les conséquences au niveau de leurs relations contractuelles avec l’éditeur. Ils peuvent prendre des mesures allant jusqu’à la fermeture des numéros surtaxés. Les cas les plus graves sont transmis aux services de police.

D’un point de vue légal, la personne qui transfère un SMS à la plate-forme assume la responsabilité de ce signalement.

À noter que le signalement via le 33700 est gratuit pour les clients MNO et MVNO membres de la FFTélécoms.

Que font les opérateurs pour empêcher ce phénomène ?

Ils ont tous intégré des obligations déontologiques permettant de lutter contre le spam dans leurs contrats avec les éditeurs tiers :

- possibilité de demander le nom et les coordonnées de l’éditeur en répondant « CONTACT » au message reçu ;

- possibilité de demander l’arrêt des envois en envoyant « STOP » au message reçu (prix d’un SMS normal).

Ils informent leurs clients (sensibilisation + procédure à suivre en cas de spam), via le site de sensibilisation www.33700.fr et via leur site internet, exemples : Bouygues Telecom ; SFR ; Orange.

Ils ont mis en œuvre, sous l’égide du Gouvernement, dans le cadre des activités de la Fédération Française des Télécommunications, une plate-forme de signalement commune à partir du numéro dédié 33700. Cette plate-forme rassemble des opérateurs mobiles et des opérateurs fixes. Sur la base d’attestation détaillée de leurs clients, les opérateurs sont en mesure :

- de rechercher les contrevenants ;

- de les sanctionner (pénalités, suspensions et fermetures de numéros de rebonds surtaxés) ;

- voire de relayer les plaintes reçues auprès des autorités publiques.

Leur contrat avec l’éditeur contient des clauses de protection du client et en cas de manquement, des sanctions à l’encontre de l’éditeur sont appliquées pouvant aller jusqu’à la fermeture du service.

Pour les cas les plus graves (par exemple : spams aux contenus sensibles ou particulièrement intrusifs), les plaintes sont rassemblées pour constituer des dossiers remontés aux services de police compétents (OCLCTIC). Les éditeurs indélicats risquent alors de lourdes peines (ex : jugement dans l’affaire CellCast – La société devra payer 300 000 euros et le gérant est condamné à 30 000 euros d’amende et 1 mois de prison ferme – cas zen appel).

Les opérateurs ne peuvent-ils pas empêcher l’acheminement de ces SMS envoyés par ces sociétés ?

L’opérateur ne peut pas savoir a priori qu’un SMS est un spam :

- légalement (en vertu de l’article L32-1 II 5° du CPCE) les opérateurs ne peuvent pas contrôler les contenus des SMS : ils sont soumis au respect du secret des correspondances et ont une obligation de neutralité envers les contenus des messages transmis (par principe, les opérateurs ne peuvent empêcher la transmission de SMS).

- par ailleurs le destinataire du message peut avoir délibérément accepté (opt in) d’être prospecté par courrier électronique (email, SMS, MMS) ou est sollicité pour des services analogues à des services qu’il a déjà utilisés.

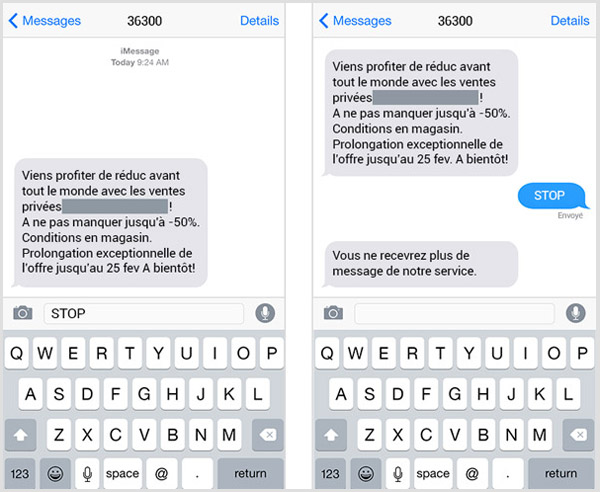

Bilan des signalements et des actions opérateurs

Pour lutter contre le SPAM, un seul réflexe le 33700.

Subject: Actualités

La déclaration de perte et vol de mobile entraîne l’inscription de votre mobile sur la base mondiale des mobiles volés. Cette procédure s’appelle le « blacklistage » ou « fichage ». Elle rend impossible l’utilisation de votre mobile. Néanmoins, une procédure existe dans le cas où vous récupéreriez celui-ci.

J’ai retrouvé mon mobile que j’avais déclaré perdu ou volé, mais il est bloqué… Que faire ?

En cas de récupération de votre mobile, vous devez retourner auprès du service de police ou de gendarmerie et demander une attestation de levée de plainte que vous enverrez au service client de votre opérateur. Dans le cas où vous souhaitez maintenir votre plainte, vous devrez fournir alors au service client un document justifiant de la restitution de votre mobile. Ce document est à réclamer aussi auprès de la police ou de la gendarmerie.

Vol de mobile : quelle procédure suivre ?

Victime de la perte ou du vol de votre mobile, voici la procédure à suivre pour bloquer votre ligne ainsi que votre mobile :

- Appel du service client de votre opérateur pour suspendre votre ligne et bloquer le téléphone volé ;

- Dépôt de plainte auprès du service de police ou de gendarmerie le plus proche du domicile (en indiquant le numéro IMEI du téléphone volé) ;

- Déclaration de vol à votre assureur si vous avez souscrit à une assurance.

Cette procédure est importante : elle permet d’empêcher les personnes malveillantes d’utiliser votre ligne mais aussi votre mobile.

Le code PIN est la première protection contre l’utilisation abusive de votre ligne : il permet de bloquer celle-ci, à condition que votre portable soit éteint. Le numéro IMEI permet quant à lui de bloquer le mobile volé en l’empêchant de fonctionner, même si on change de carte SIM.

Subject: Actualités

Revivez la cérémonie des vœux 2017 de la Fédération avec la vidéo “moments-clés” et les deux vidéos reprenant l’intégralité des discours de Régis Turrini, Président de la Fédération Française des Télécoms (FFTélécoms) et Sébastien Soriano, Président de l’Autorité de régulation des communications électroniques et des postes (Arcep).

Vidéo | Les moments-clés de la cérémonie :

Vidéo | Discours de Régis Turrini, Président de la Fédération

Ce discours est intégralement sous-titrée en français et traduit en langue des signes pour les personnes sourdes et malentendantes.

Vidéo | Discours de Sébastien Soriano, Président de l’ARCEP

Ce discours est intégralement sous-titrée en français et traduit en langue des signes pour les personnes sourdes et malentendantes.

Vidéo | Chiffres-clés 2016 secteur des Télécoms en France

Marché mobile : fortement dynamique

- 37 millions de smartphones en janvier 2016 (+ 8% en 1 an) ;

- 25 millions de cartes actives 4G au 1er trimestre 2016 (+ 157% de 2014 à 2016) ;

- 1,5 Go/mois = consommation moyenne de données (+ 54% en 1 an).

Forte croissance des abonnements

- Fixe THD : 4,8 millions au 2ème trimestre (+ 33% en 1 an) ;

- Baisse de 20% des prix des télécoms en 5 ans alors qu’il y a une hausse des prix des autres infrastructures (électricité, transport ferroviaire…) ;

- Box TV pour 69% des abonnés internet fixe ;

- Les tarifs des services télécoms en France restent les plus bas des grands pays occidentaux.

Acteurs centraux de l’écosystème numérique français, les télécoms représentent :

- 54% des revenus de l’écosystème numérique français (soit -4% en 1 an) ;

- 68% des emplois (74% en 2014) ;

- 89% des investissements (7,8 milliards d’euros) ;

- 82% d’impôts et taxes.

Forte baisse du chiffre d’affaires (CA) des opérateurs depuis 2012 (-3,7% par an en moyenne). Malgré une baisse des revenus, forte hausse des investissements des opérateurs.

2015 : record d’investissements depuis 10 ans !

- 7,8 milliards vs 7 milliards en 2014 (22% du CA) ;

- 2,3 milliards d’euros pour le mobile ;

- 5,5 milliards d’euros pour le fixe ;

- Investissements = 20 % des revenus du secteur contre 2% dans la moyenne du CAC 40.

Un poids économique considérable, l’investissement des opérateurs en 2015 équivaut à :

- 18 avions A380 ;

- 520 collèges ;

- 235 rames TGV.

Une fiscalité toujours élevée malgré une baisse du chiffre d’affaires des opérateurs télécoms. Montant d’imposition = 1,209 milliard d’euros en 2015 pour les trois plus grands opérateurs membres de la Fédération. Une dissymétrie fiscale pénalisante par rapport à d’autres acteurs du numérique (poids de l’impôt sur les sociétés (IS) sur les opérateurs télécoms = 9x poids des GAFA en France)

Retrouvez également ces vidéos sur notre chaîne Dailymotion.

Subject: Actualités

Le ministère de l’Intérieur et le Service d’Information du gouvernement annoncent le lancement, ce 8 juin 2016, d’une application gratuite pour mobile d’alerte et d’information des populations. Cette application complète le dispositif d’alerte et d’information des populations (SAIP) déjà existant (sirènes, messages radios préformatés…) et s’inscrit dans une démarche globale de sensibilisation de la population aux risques.

L’application SAIP permet d’être alerté, via notification sur son smartphone, en cas de suspicion d’attentat ou d’événement exceptionnel (accident de sécurité civile) susceptible de résulter d’un attentat.

Retrouvez :

Subject: Actualités

Comment la fibre optique est-elle déployée sur tout le territoire ? Raccordement des immeubles et des logements, topologie de réseaux, point de mutualisation…

Le développement de la fibre optique est un processus long car il nécessite de fibrer une nouvelle fois l’ensemble du territoire français, comme cela avait été fait avec le réseau cuivre. À titre de comparaison, le développement de l’ADSL – la technologie permettant de bénéficier de l’internet à haut débit la plus répandue en France – n’avait pas nécessité le développement d’un nouveau réseau télécom, cette technologie utilisant les mêmes fils de cuivre que le téléphone.

Aujourd’hui, pour que les utilisateurs puissent bénéficier de tous les avantages de la fibre optique, il est nécessaire de la déployer jusque dans les logements des utilisateurs (Fiber To The Home – FTTH). Dans ce cadre, les opérateurs déploient leurs réseaux en fibre optique en utilisant les infrastructures souterraines existantes entre le nœud de raccordement optique (NRO) et le point de mutualisation. Parallèlement, un opérateur d’immeuble est choisi en assemblée générale de copropriétaires pour prendre en charge le déploiement de la fibre dans chaque immeuble, du point de mutualisation jusqu’aux paliers d’étage.

Le raccordement des immeubles au réseau horizontal des opérateurs

Les nœuds de raccordement optique optique sont répartis sur le réseau en fonction de la densité de population et de la topologie de réseaux choisi par chaque opérateur. Le raccordement horizontal vise à raccorder le point de mutualisation au réseau horizontal de l’opérateur commercial. Le point de mutualisation permet le raccordement de l’immeuble au réseau Très Haut Débit.

Les deux topologies de réseaux en fibre optique jusqu’à l’abonné (FTTH)

Les opérateurs déploient leurs réseaux de fibre optique FTTH jusqu’au point de mutualisation en utilisant librement deux technologies distinctes :

- Le « point à point » : dans ce cas, chaque fibre remonte séparément depuis le logement jusqu’au nœud de raccordement optique ;

- Le « Passive Optical Network » (PON) : dans ce cas, plusieurs fibres remonte de façon regroupée jusqu’au nœud de raccordement optique.

Le raccordement des logements au réseau des opérateurs

Dans les immeubles, un seul réseau FTTH, la partie terminale optique mutualisée, sera déployé afin de réduire au maximum les travaux à effectuer.

Selon la loi, l’opérateur d’immeuble sélectionné par les co-propriétaires, en charge du déploiement du réseau depuis le point de mutualisation jusqu’aux paliers d’étage, doit respecter des conditions de déploiement visant à garantir un accès ouvert à tous les opérateurs. La sélection par le client final d’un opérateur est totalement indépendante du choix de l’opérateur d’immeuble par la co-propriété.

L’opérateur d’immeuble doit notamment consulter au préalable les autres opérateurs afin que ceux-ci expriment leur souhait ou non de cofinancer le déploiement de la fibre optique dans l’immeuble. Suite à cette consultation deux cas de figure peuvent se présenter :

- En cas de réponse favorable d’Opérateurs tiers, l’Opérateur d’immeuble installe un réseau multifibres si au moins un opérateur a demandé une fibre dédiée (ou monofibre sinon), avec la participation financière des opérateurs intéressés.

- Dans le cas contraire, un réseau monofibre pourra être installé par l’opérateur d’immeuble.

Légende :

- 1 gaine technique ;

- 2 point de branchements ;

- 3 point de mutualisation en pied d’immeuble ;

- 4 la colonne montante* ;

- 5 les branchements sont réalisés par l’opérateur commercial ou par un sous traitant agréé ;

- 6 service par l’Opérateur d’immeuble ;

- 7 service par un autre opérateur commercial en GPON ou en point à point ;

- 7bis service par un autre Opérateur commercial entrant après la consultation initiale en GPON ou en point à point.

* la capacité de la colonne montante a été déterminée en fonction du nombre de fibres par logement. Elle est construite par l’opérateur d’immeuble. Elle est mise à disposition d’autres opérateurs FTTH, sous réserve d’un accord contractuel avec l’Opérateur d’immeuble.

Sur le plan technique, le raccordement des logements s’effectue en deux étapes :

- Le raccordement vertical entre le point de mutualisation et les boîtiers d’étage : depuis le point de mutualisation, les travaux effectués dans l’immeuble permettent de faire monter la fibre dans tous les étages. Un boitier est installé à chaque étage.

- Le raccordement du logement individuel entre le boîtier d’étage et la prise optique terminale : depuis le boitier d’étage, la fibre est amenée dans chaque logement jusqu’à la prise optique terminale, point de raccordement physique de l’utilisateur. Dans le cas où le logement est équipé d’un réseau de communication cuivre en étoile (type Grade 1 ou 3), la fibre optique sera raccordée à ce réseau pour permettre l’accès au très haut débit dans toutes les pièces du logement équipées d’une prise RJ45.

Les deux volets du dispositif de régulation mis en place par l’Arcep sur le très haut débit

Selon la loi, le principe est que le point de mutualisation est situé en dehors de la limite de la propriété, à l’exception des zones très denses, où, selon les dispositions prévues par l’Arcep, le point de mutualisation peut se situer à l’intérieur de l’immeuble.

Subject: Actualités

Après l’annonce en fin d’année 2015 du prochain départ d’Yves Le Mouël, Directeur général de la Fédération Française des Télécoms depuis sa création en 2007, le Conseil d’administration de la Fédération a retenu pour son remplacement la candidature de Michel Combot, actuel directeur général adjoint du Conseil Supérieur de l’Audiovisuel.

C’est donc un X Mines de 42 ans qui prendra les rênes de la Fédération début mai 2016, après un parcours de plus de 18 ans dans le domaine de l’économie numérique et des médias, au sein des autorités nationales de régulation sectorielle, l’Arcep et le CSA, dans différents cabinets ministériels, ainsi que pendant plusieurs années aux États-Unis, plus particulièrement dans la Silicon Valley.

Pour Didier Casas, Président de la Fédération :

« Compte tenu des enjeux d’investissement et d’innovation portés par les opérateurs télécoms au centre de l’écosystème numérique, le choix de Michel Combot parmi de nombreux autres candidats de valeur et de talent, nous est apparu le plus pertinent en termes de personnalité, de capacité d’influence et d’expérience, pour mener les actions de promotion du secteur et de défense de ses intérêts à la tête de la Fédération Française des Télécoms… »

Didier Casas a ajouté :

« Au nom de l’ensemble des adhérents de la Fédération et des membres du Conseil d’administration en particulier, je tiens à saluer le travail exemplaire accompli par Yves Le Mouël depuis la création de la Fédération et lui témoigner toute la gratitude de la profession pour son engagement, sa disponibilité, son professionnalisme et sa grande impartialité toute au long de ces huit années passées au service des causes communes et non concurrentielles du secteur ».